摘要:

本文旨在介绍如何成功绕过Cloudflare WAF(Web Application Firewall)反爬虫检查的实战技巧。我们将从浏览器特征、Cloudflare防火墙、反爬虫以及爬虫几个方面详细阐述如何绕过这一防护系统。此外,我们还将介绍穿云API作为辅助工具,提出在爬虫工作中使用它的建议。

引言:

在当今互联网时代,数据的获取和分析对于许多领域的发展至关重要。然而,许多网站为了保护其内容和数据的安全性,采用了Cloudflare WAF等反爬虫技术来防止恶意爬取和数据滥用。本文将分享一些成功绕过Cloudflare WAF反爬虫检查的实战技巧。

浏览器特征:

Cloudflare WAF使用了用户代理(User-Agent)字符串等浏览器特征来判断请求是否来自真实浏览器。为了绕过这种检测,我们可以模拟一个真实浏览器的User-Agent,并在请求中添加其他常见的浏览器特征,如Accept-Language和Referer。此外,还可以使用随机的User-Agent池来增加请求的多样性,使其更难被检测到。

Cloudflare防火墙:

Cloudflare WAF还使用了一些防火墙规则来检测恶意请求。为了绕过这些规则,我们可以采用以下方法之一:

- 分割请求:将一个大的请求分割成多个小的请求,绕过Cloudflare对请求大小的限制。

- 延迟请求:在请求之间添加一定的延迟,以模拟真实用户的行为模式,避免被识别为爬虫。

- 随机化请求:对请求的各个部分进行随机化,如URL参数、请求头和请求体等,使其每次请求都具有一定的差异性,降低被识别为爬虫的概率。

- 反爬虫技术:除了Cloudflare WAF外,网站还可能采用其他反爬虫技术,如验证码、JavaScript挑战等。对于验证码,我们可以使用自动识别工具或者人工干预来解决。对于JavaScript挑战,我们可以使用无头浏览器来执行JavaScript并获取最终渲染的结果。

- 爬虫工具:选择合适的爬虫工具也是成功绕过Cloudflare WAF反爬虫检查的关键。有些爬虫工具具备处理反爬虫技术的功能,例如Scrapy框架,它提供了处理验证码和JavaScript渲染的插件,能够有效应对这些挑战。

总结与建议:

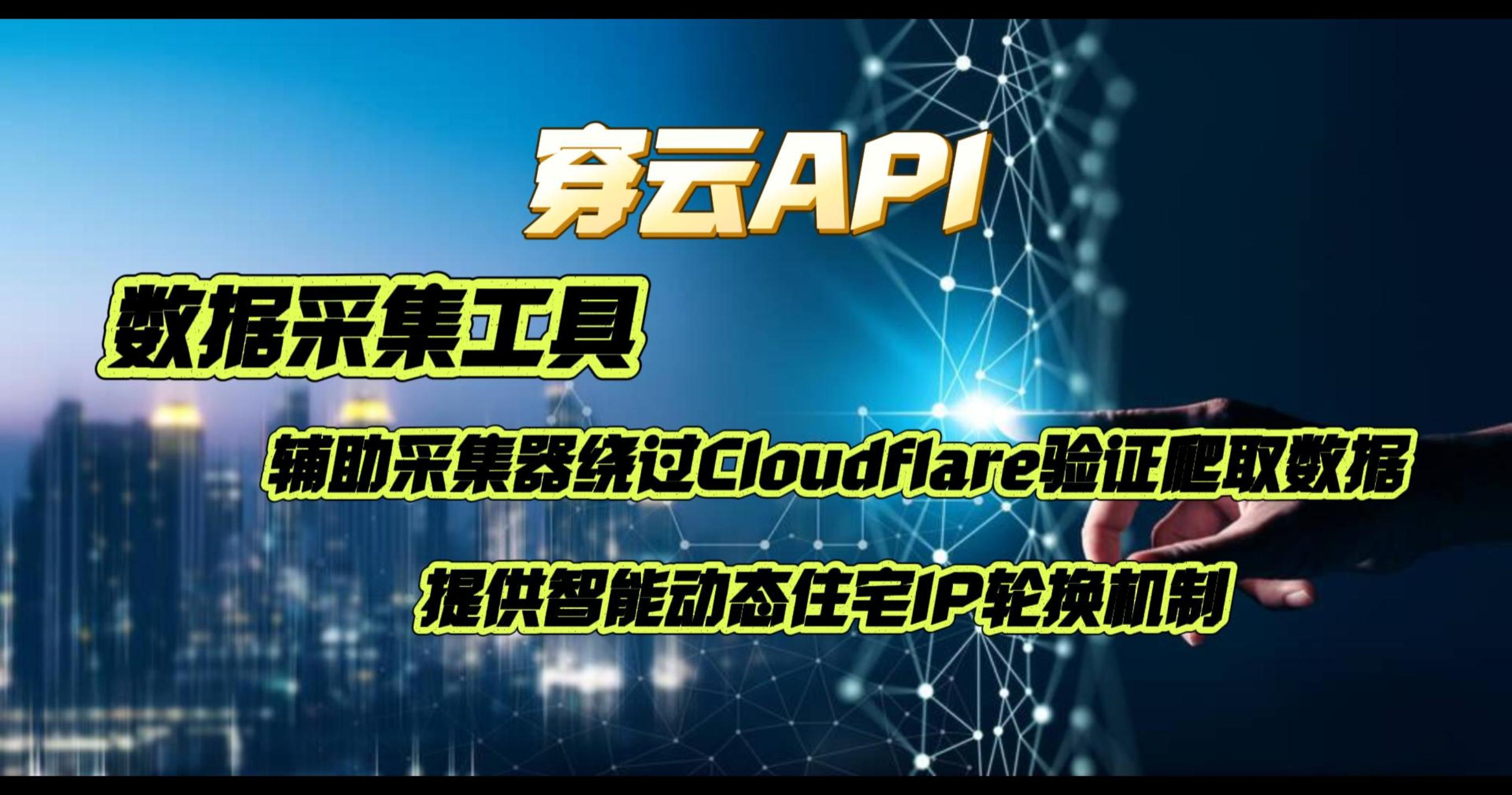

成功绕过Cloudflare WAF反爬虫检查需要综合运用多种技巧和工具。通过模拟浏览器特征、分割请求、随机化请求以及处理反爬虫技术,我们能够更好地隐藏爬虫行为并规避检测。此外,为了进一步提升爬虫的效率和稳定性,建议结合使用穿云API作为辅助工具。

使用穿云API,您可以轻松地绕过Cloudflare反爬虫的机器人验证,即使您需要发送10万个请求,也不必担心被识别为抓取者。

一个穿云API即可突破所有反Anti-bot机器人检查,轻松绕过Cloudflare、CAPTCHA验证,WAF,CC防护,并提供了HTTP API和Proxy,包括接口地址、请求参数、返回处理;以及设置Referer,浏览器UA和headless状态等各浏览器指纹设备特征。