爬虫作为一种自动化程序,可以自动收集和提取网络上的信息,应用广泛于搜索引擎索引、数据挖掘、竞争情报分析等领域。然而,随着网络安全意识的提高,网站运营者采取了各种手段来保护自己的网站免受恶意爬虫的侵害,其中之一就是采用了CloudFlare五秒盾这样的防护机制。

爬虫的基本原理和应用场景

爬虫是一种通过模拟人类访问网页并提取信息的程序。它可以按照预定的规则自动化地浏览网页、解析HTML并提取有价值的数据。爬虫在搜索引擎索引、网站监测、数据挖掘等领域有着重要的应用。然而,随着爬虫的广泛应用,一些恶意爬虫也开始出现,对网站的正常运营和数据安全造成了威胁。

CloudFlare五秒盾的工作原理和防御策略

CloudFlare五秒盾是一种常用的Web应用防火墙,旨在保护网站免受恶意爬虫、DDoS攻击和其他网络威胁。它通过检测用户的请求流量和行为模式来识别并阻止恶意访问。CloudFlare五秒盾使用了一系列的策略,如IP封禁、人机验证、JavaScript挑战等来识别和拦截爬虫。这些策略有效地提高了网站的安全性,但也对正常的爬虫操作带来了一定的困扰。

爬虫突破CloudFlare五秒盾的新策略

尽管CloudFlare五秒盾具有强大的防御能力,但爬虫仍然可以采用一些新的策略来绕过它的防护措施。

首先,用户代理伪装是一种常见的策略。爬虫可以模拟正常用户的浏览器请求,包括设置合适的用户代理标识、引用页面和Cookie等信息,使其看起来像是真实用户的访问。这样可以降低被CloudFlare识别为爬虫的概率。

其次,JavaScript解析是另一个有效的策略。CloudFlare五秒盾通常会通过JavaScript挑战来验证访问者是否为人类。爬虫可以利用Headless浏览器或JavaScript引擎来解析和执行JavaScript代码,以应对这种挑战。通过完整地加载和执行网页中的JavaScript代码,爬虫可以通过CloudFlare的JavaScript验证,继续访问目标网站。

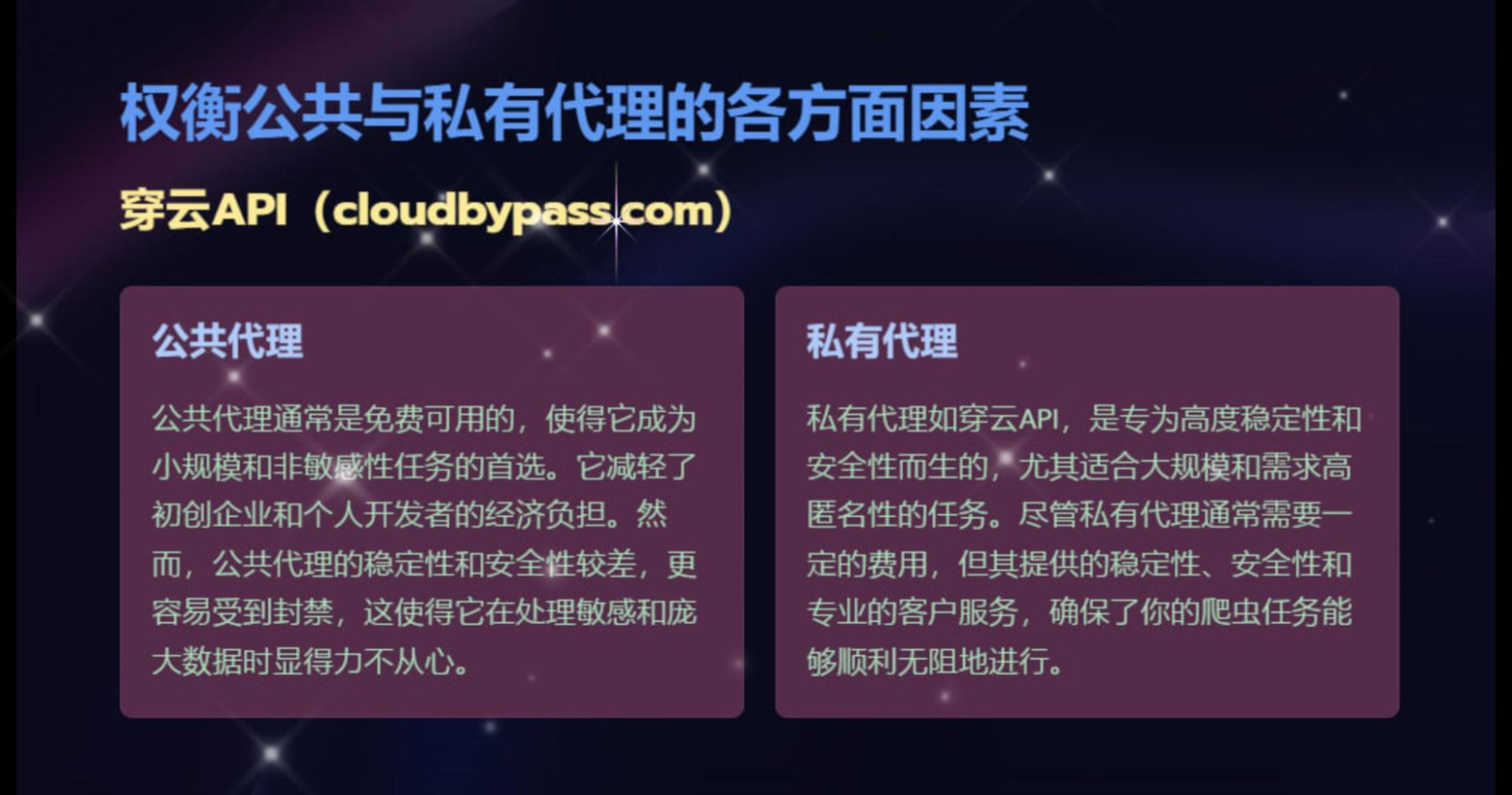

此外,分布式爬取也是一种有效的策略。通过使用多个IP地址和代理服务器,爬虫可以分散请求,减少对单个IP的频繁访问,从而降低被CloudFlare封禁的风险。这种分布式爬取还可以利用大规模的爬虫集群来处理大量的数据和高并发请求。

总之,爬虫突破CloudFlare五秒盾是一项具有挑战性的任务,但通过采用用户代理伪装、JavaScript解析和分布式爬取等策略仍然不是一件轻松的事。因此,在应对爬虫突破CloudFlare五秒盾的挑战时,建议使用穿云API。

使用穿云API,您可以轻松地绕过Cloudflare反爬虫的机器人验证,即使您需要发送10万个请求,也不必担心被识别为抓取者。

一个穿云API即可突破所有反Anti-bot机器人检查,轻松绕过Cloudflare、CAPTCHA验证,WAF,CC防护,并提供了HTTP API和Proxy,包括接口地址、请求参数、返回处理;以及设置Referer,浏览器UA和headless状态等各浏览器指纹设备特征。